在智慧水务信息系统建设浪潮中,网络与信息安全(以下简称“网络安全”)不仅是技术保障,更是整个系统稳定运行的生命线。其软件开发环节直接决定了系统能否抵御外部威胁、保障数据完整与业务连续。本文旨在独家解读智慧水务背景下,网络安全软件开发所遵循的核心标准与关键实施指南。

一、 标准框架:构建安全开发的基石

智慧水务的网络安全软件开发并非凭空构建,而是建立在国内外成熟的标准体系之上,主要包括:

- 国家与行业强制性标准:必须严格遵循《中华人民共和国网络安全法》、《关键信息基础设施安全保护条例》等法律法规,以及水利行业、住建部门发布的关于水务信息化安全的相关规定。这些构成了软件安全需求的底线。

- 技术与管理体系标准:广泛采纳GB/T 22239《信息安全技术 网络安全等级保护基本要求》(等保2.0)作为核心框架,指导软件从物理环境到应用层面的安全设计。ISO/IEC 27001信息安全管理体系为开发过程的管理与控制提供了最佳实践。

- 软件安全开发生命周期(SDLC)标准:借鉴OWASP SAMM(软件保障成熟度模型)、BSIMM(构建安全成熟度模型)等,将安全活动(如威胁建模、安全编码、渗透测试)系统化地集成到需求、设计、编码、测试、部署、运维的全生命周期中。

二、 核心指南:聚焦水务场景的安全开发实践

在具体开发实践中,需结合水务行业“控制+信息”深度融合的特点,重点关注以下指南:

- 安全需求分析与架构设计:

- 资产与威胁识别:明确软件涉及的各类资产(如SCADA数据、用户信息、工控指令),并针对水务行业特有的威胁(如勒索软件攻击导致供水中断、数据篡改影响调度决策)进行建模。

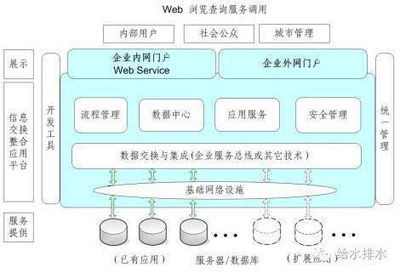

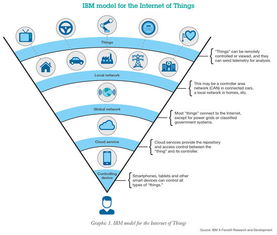

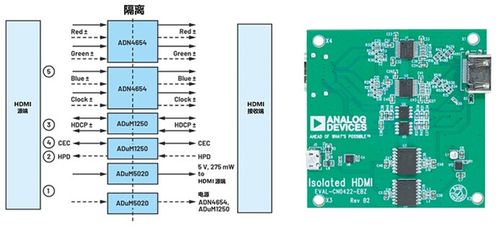

- 纵深防御架构:设计包含边界安全(防火墙、网闸)、通信安全(加密传输、工业协议加固)、主机安全、应用安全和数据安全的多层防护体系。架构需支持与水务现有工控网络、物联网感知层、云平台的安全对接。

- 安全编码与组件管理:

- 遵循安全编码规范:针对主流开发语言(如Java, C/C++, Python),制定并执行安全编码规范,杜绝SQL注入、跨站脚本(XSS)、缓冲区溢出等常见漏洞。

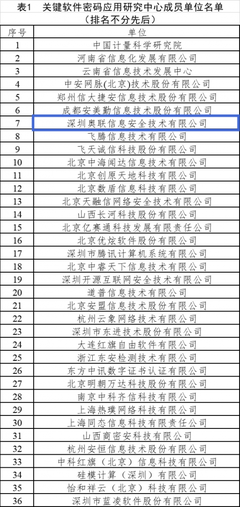

- 软件供应链安全:严格管理第三方组件、开源库和开发工具,建立物料清单(SBOM),持续监控已知漏洞并及时修复或替换。

- 安全测试与质量保证:

- 多维度测试:实施静态应用程序安全测试(SAST)、动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST),并结合针对工控协议(如Modbus, DNP3)的专项模糊测试。

- 攻防演练与渗透测试:定期模拟真实攻击场景,特别是针对水务业务逻辑漏洞(如非法篡改监测数据、越权操控阀门)的测试,验证软件的实际防护能力。

- 部署、运维与持续监控:

- 安全配置与加固:为软件运行环境(服务器、数据库、中间件)提供安全基线配置指南,并实现自动化加固。

- 运行时保护与监测:集成应用程序自我保护(RASP)技术,实时检测和阻断运行时攻击。建立安全事件与信息管理(SIEM)联动机制,实现安全日志的集中收集、分析和告警。

- 持续漏洞管理与应急响应:建立漏洞接收、评估、修复和验证的闭环流程,并制定针对水务业务中断、数据泄露等场景的专项应急预案。

三、 与展望

智慧水务的网络安全软件开发,是一个将通用安全标准与行业特殊需求深度融合的实践过程。成功的关键在于:树立“安全左移”理念,将安全内生于开发之初;坚持“纵深防御”策略,构建覆盖云、管、边、端的防护体系;践行“持续运营”模式,实现安全能力的动态演进。

随着人工智能、数字孪生等技术在水务领域的深入应用,网络安全软件的开发需进一步关注AI模型安全、仿真环境安全等新挑战,并积极探索“零信任”架构在复杂水务环境中的适应性部署,以持续护航智慧水务的健康发展与公共供水安全。